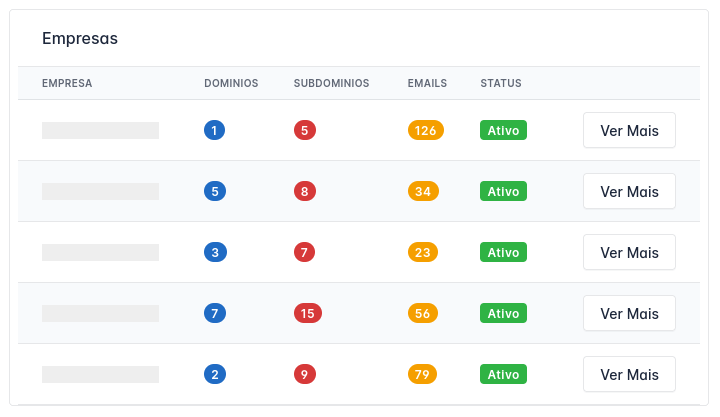

Principais Soluções e Serviços

para a sua empresa

Saiba Mais

Identificação, verificação e resolução de

vulnerabilidades

em uma única plataforma.

Quando Este Serviço Pode Ser Benéfico?

Lida com Dados Sensíveis dos Clientes

Se o seu negócio lida com dados sensíveis dos clientes, como informações financeiras ou identificação pessoal, é fundamental ter medidas de cibersegurança robustas para proteger-se contra violações de dados.

Depende da sua Presença Online

Se o seu negócio depende da sua presença online, um ataque cibernético pode acarretar

consequências

significativas, incluindo

tempo de inatividade, perda de receita e danos à sua reputação.

Está Sujeito a Requisitos Regulatórios

Se você está sujeito a requisitos regulatórios, como PCI DSS ou HIPAA, é importante garantir que está em conformidade com esses padrões para evitar multas e outras penalidades.

Preocupado com Ataques Cibernéticos

Se você está preocupado com a possibilidade de ataques cibernéticos ou simplesmente deseja ser proativo na proteção do seu negócio, nosso serviço de Vigilância Cibernética 24x7 é a solução perfeita.

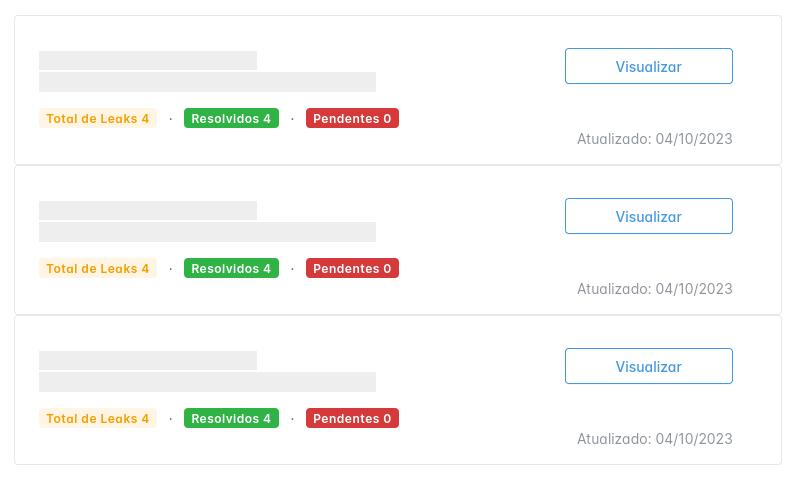

Fácil de usar

A criação de políticas é uma tarefa bem simples, e com apenas alguns cliques, você pode realizar verificações em toda a infraestrutura de rede da empresa. Isso simplifica o processo de gerenciamento de políticas e garante um monitoramento abrangente da rede corporativa.

Detecção avançada, maior proteção

Com uma cobertura que abrange mais de 59 mil CVEs, nosso sistema destaca-se como o líder do setor em termos de amplitude. Ele não apenas verifica um leque mais abrangente de tecnologias, mas também é superior na identificação de vulnerabilidades em comparação com outras soluções concorrentes. Essa abordagem mais ampla e eficaz garante uma segurança excepcional para sua infraestrutura.

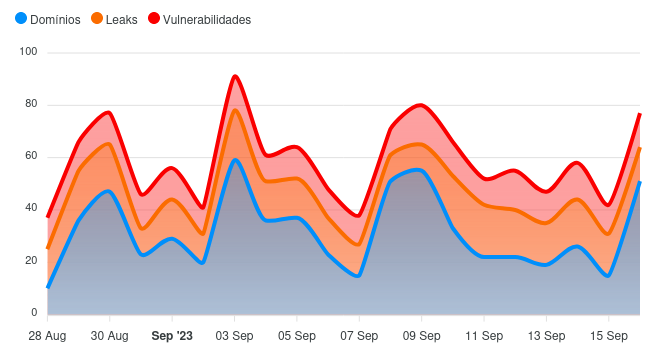

Monitoramento em tempo real

Obtenha dados atualizados sobre o status dos ativos e serviços em tempo real, incluindo informações sobre vulnerabilidades identificadas e confirmadas na nossa plataforma, acompanhadas de uma análise da sua segurança geral ao longo do tempo.

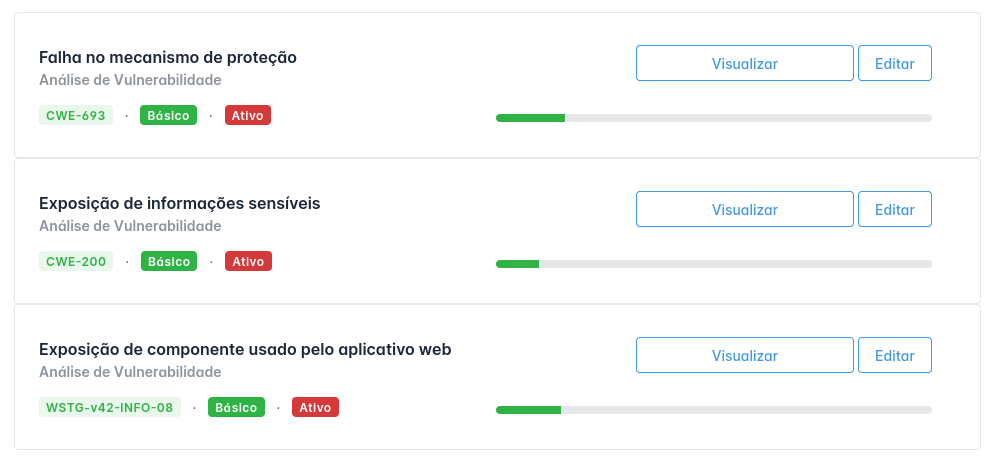

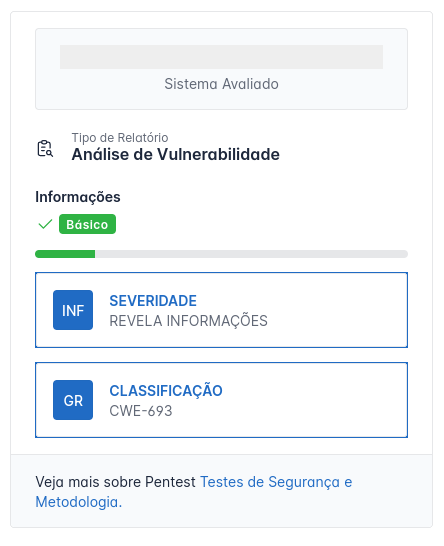

Avaliação de vulnerabilidades

Conduza uma avaliação minuciosa e classifique as vulnerabilidades com base em diversos critérios, incluindo sua potencial explorabilidade, gravidade, tempo de existência, alcance em sistemas afetados e consideração da disponibilidade de correção. Essa abordagem abrangente permitirá uma melhor gestão da segurança.

Relatório detalhado

Nossa plataforma é capaz de gerar um relatório minucioso e abrangente que apresenta informações detalhadas sobre as vulnerabilidades identificadas. Isso permite que você tenha uma visão completa e clara dos pontos críticos de segurança em sua infraestrutura, facilitando a tomada de medidas eficazes para proteger seu ambiente digital.

SUPORTE

Perguntas Frequentes

Nesta seção são divulgadas as perguntas frequentes sobre os serviços oferecidos pela Iceberg.

Leia nossos artigos

Fale com um especialista agora

Não espere até que a situação se torne irreversível

Entrar em contato