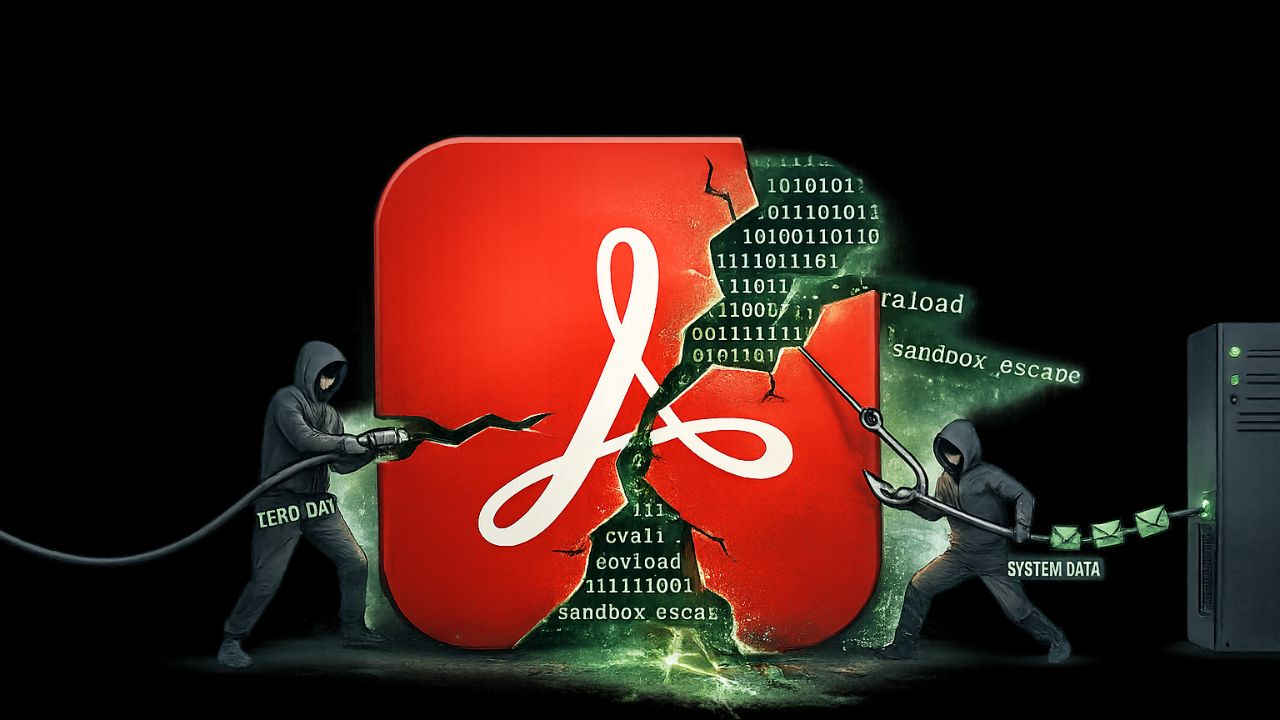

Uma nova vulnerabilidade zero-day no Adobe Reader está sendo explorada ativamente por agentes maliciosos desde pelo menos dezembro de 2025, acendendo um alerta crítico para organizações que dependem amplamente de documentos PDF em seus fluxos operacionais. A falha, identificada por pesquisadores da EXPMON, revela um cenário preocupante: ataques sofisticados que exigem mínima ou nenhuma interação do usuário, combinando engenharia social, execução de JavaScript ofuscado e abuso de APIs privilegiadas.

Neste artigo, analisamos o funcionamento do ataque, seus impactos no contexto corporativo e as medidas estratégicas que sua organização deve adotar imediatamente.

Entendendo a vulnerabilidade zero-day no Adobe Reader

A vulnerabilidade descoberta permite que arquivos PDF maliciosos executem APIs privilegiadas do Acrobat, contornando mecanismos de segurança e coletando informações sensíveis do sistema da vítima.

O exploit foi detalhado por Haifei Li, pesquisador da EXPMON, como uma técnica altamente sofisticada que transforma um simples documento PDF em um vetor de ataque completo.

Principais características da exploração:

- Execução automática de JavaScript ofuscado

- Coleta de dados do sistema sem consentimento

- Comunicação com servidor remoto para carregamento de payloads adicionais

- Potencial para:

- Execução remota de código (RCE)

- Escape de sandbox (SBX)

- Ataques multiestágio

Engenharia social e distribuição do malware

O arquivo identificado como “Invoice540.pdf” exemplifica o uso clássico de engenharia social. Disfarçado como uma fatura legítima, o documento induz o usuário à abertura — etapa suficiente para iniciar o ataque.

Linha do tempo observada:

- 28 de novembro de 2025: Primeira submissão no VirusTotal

- 23 de março de 2026: Segunda amostra detectada

Além disso, análises indicam que o conteúdo do PDF inclui iscas em russo e referências à indústria de petróleo e gás, sugerindo possíveis campanhas direcionadas (targeted attacks).

Como o ataque funciona na prática

Ao abrir o PDF:

- O documento executa automaticamente JavaScript malicioso

- Informações do sistema são coletadas (fingerprinting da vítima)

- Os dados são enviados para um servidor remoto

- O sistema aguarda instruções adicionais (segunda etapa)

Um ponto crítico é que o servidor remoto filtra as vítimas, entregando payloads apenas para alvos específicos, dificultando a detecção em ambientes de análise.

Segunda etapa: o risco invisível

Embora a carga útil final ainda não tenha sido totalmente identificada, especialistas apontam que o comportamento observado indica forte potencial para:

- Implantação de malware persistente

- Acesso remoto ao sistema comprometido

- Movimentação lateral na rede corporativa

- Exfiltração de dados sensíveis

Essa abordagem modular e seletiva torna o ataque ainda mais perigoso, pois evita detecção em larga escala.

Impactos para empresas e ambientes corporativos

Organizações que utilizam PDF como parte de processos críticos, financeiro, jurídico, RH e supply chain, estão especialmente expostas.

Principais riscos:

- Comprometimento de endpoints corporativos

- Vazamento de dados confidenciais

- Ataques direcionados (APT)

- Escalada de privilégios dentro da rede

- Comprometimento da cadeia de fornecedores

Por que essa vulnerabilidade é especialmente crítica?

Diferente de falhas comuns, essa zero-day apresenta três fatores de alto risco:

1. Exploração ativa

Ataques já estão ocorrendo no mundo real.

2. Falha não corrigida

Não há patch disponível até o momento.

3. Baixa interação do usuário

A simples abertura do arquivo pode ser suficiente.

Como se proteger: medidas imediatas

Diante da ausência de correção oficial, a mitigação deve ser baseada em defesa em profundidade.

Controles técnicos recomendados:

- Desabilitar JavaScript no Adobe Reader

- Restringir execução de arquivos PDF de fontes externas

- Implementar soluções de EDR/XDR

- Utilizar sandbox para análise de anexos

- Bloquear comunicação com domínios/IPs suspeitos

- Monitorar comportamento anômalo em endpoints

Medidas organizacionais:

- Reforçar treinamentos de conscientização (phishing e engenharia social)

- Revisar políticas de segurança para abertura de anexos

- Implementar classificação e controle de documentos

Detecção e resposta: papel do SOC e Red Team

Equipes de segurança devem estar preparadas para identificar sinais sutis desse tipo de ataque:

Indicadores de comprometimento (IoCs):

- Execução de JavaScript inesperado em PDFs

- Comunicação com IPs externos desconhecidos

- Comportamentos incomuns em processos do Adobe Reader

Além disso, exercícios de Red Team podem simular cenários semelhantes para avaliar a resiliência da organização frente a ataques multiestágio.

Um alerta estratégico para a segurança digital

A exploração zero-day no Adobe Reader reforça uma realidade cada vez mais evidente: arquivos aparentemente inofensivos podem ser vetores altamente sofisticados de ataque.

Mais do que controles técnicos, a resposta eficaz exige:

- Visibilidade contínua

- Capacidade de detecção comportamental

- Engajamento das áreas de negócio na gestão de risco

Organizações que tratam segurança como um pilar estratégico, e não apenas operacional, estarão mais preparadas para enfrentar ameaças desse nível de complexidade.