Panorama global dos custos de ataques cibernéticos em 2025

O relatório NetDiligence Cyber Claims Study 2025, uma das análises mais respeitadas do mercado de ciberseguros e incidentes digitais, revelou números alarmantes sobre o custo crescente dos ataques cibernéticos entre 2020 e 2024. Foram analisados 10.402 sinistros reais, totalizando US$ 4,8 bilhões em perdas financeiras.

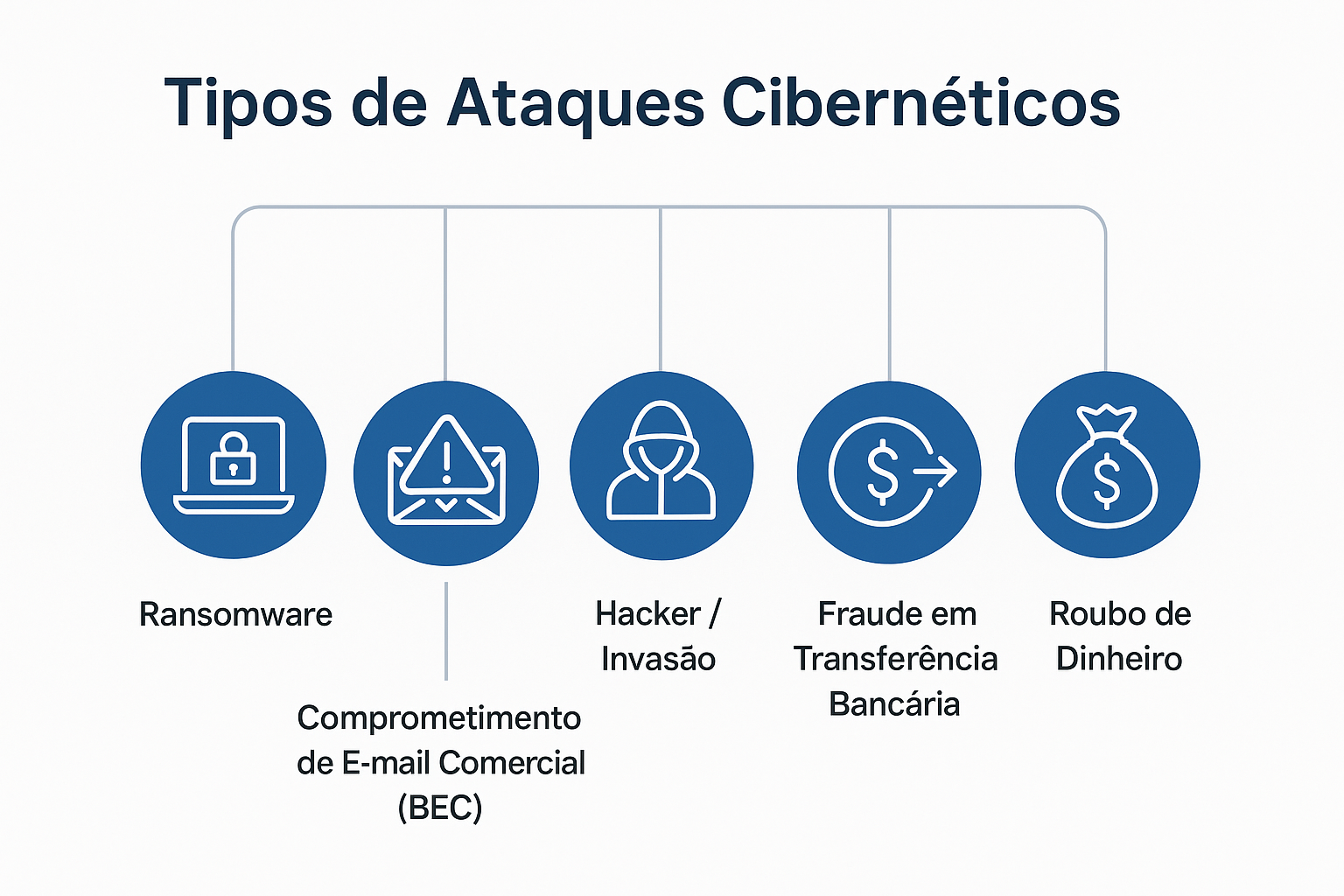

Os dados mostram que ransomware e business email compromise (BEC) continuam sendo os principais vetores de ataque, responsáveis por mais de 50% dos incidentes analisados.

O estudo destaca um ponto crítico: os custos médios por incidente aumentaram quase 30% em um ano, atingindo níveis recordes tanto em pequenas quanto em grandes empresas.

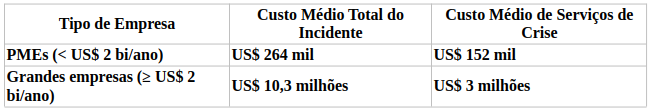

Valores médios: quanto custa um ataque cibernético em 2025

Mesmo que apenas 2% dos sinistros envolvam grandes corporações, elas representam 51% de todo o custo financeiro analisado. Isso confirma que o tamanho da empresa multiplica o impacto, mas o risco é universal.

Entre os casos mais extremos, houve oito sinistros acima de US$ 100 milhões — dois deles em organizações com menos de US$ 700 milhões de faturamento anual.

Ransomware: o vilão mais caro da cibersegurança

O ransomware permanece como o ataque mais oneroso.

-

2.571 incidentes foram registrados no período.

-

Ransoms pagos chegaram a US$ 75 milhões, com demandas iniciais de até US$ 150 milhões.

-

50 resgates ultrapassaram US$ 10 milhões.

Mesmo com o aumento nas exigências financeiras, há um movimento positivo: apenas 15% a 20% das empresas afetadas optaram por pagar o resgate. Essa mudança cultural reflete o amadurecimento da resposta a incidentes e o fortalecimento das políticas de backup e continuidade de negócios.

Business Email Compromise: golpe silencioso e persistente

O Business Email Compromise (BEC) — ou fraude de e-mail corporativo — foi o segundo maior causador de perdas, com 1.864 casos e custo médio de US$ 98 mil por incidente.

Apesar de parecer modesto em comparação ao ransomware, o BEC causa impacto direto no fluxo de caixa e continua crescendo em frequência.Em 2024, o número de casos aumentou 25%, com destaque para o uso de phishing automatizado e IA generativa.

💡 84% dos casos de BEC tiveram origem em um simples clique em link malicioso, segundo o relatório.

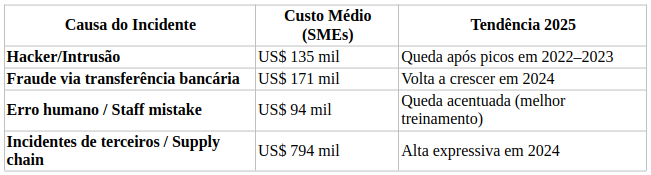

Outras causas de perda e custos médios

A crescente dependência de fornecedores e provedores de software impulsionou um aumento de 32% em incidentes de cadeia de suprimentos, especialmente em setores de saúde, educação e manufatura.

Setores mais afetados

Os setores com maior número de sinistros e maiores prejuízos foram:

-

Serviços profissionais (18%) — escritórios jurídicos, contábeis e consultorias.

-

Manufatura (13%) — destaque para casos de ransomware de alto custo.

-

Saúde (14%) — alvo frequente por conter dados sensíveis (PHI).

-

Serviços financeiros (8%) — alta exposição a BEC e fraude eletrônica.

-

Varejo (6%) — perdas com roubo de credenciais e ataques a POS.

O relatório também apontou melhor estabilidade no setor de saúde (custos estabilizados) e quedas em incidentes de varejo, refletindo avanços em compliance e controles de acesso.

A influência da inteligência artificial e dos ataques de terceiros

O estudo dedica uma seção exclusiva à combinação explosiva de IA + vulnerabilidades de terceiros.Segundo os especialistas da Constangy Cyber Team:

-

Ataques com IA cresceram 700% no segundo semestre de 2024.

-

Ransomware com uso de IA aumentou 125%.

-

Campanhas de phishing automatizadas se tornaram 40% mais rápidas graças à IA generativa.

Além disso, 32% das violações globais de dados em 2024 foram causadas por falhas de fornecedores ou integrações de software, demonstrando que a cadeia de suprimentos digital é o novo campo de batalha.

Fatores humanos e culturais

Embora o número de incidentes por erro humano tenha diminuído, o estudo enfatiza que muitos ataques “codificados” como técnicos começaram por falhas humanas — cliques em links, senhas fracas, ou falhas em autenticação multifator.

O relatório da Experian reforça que a prontidão humana e a cultura de segurança continuam sendo o diferencial entre uma falha controlável e uma catástrofe cibernética.

Custos indiretos e lições para 2025

Os custos de recuperação de sistemas e interrupção de negócios (Business Interruption) são hoje os maiores vilões.

-

PMEs com interrupção de operações tiveram custos 650% maiores.

-

Cada incidente de BI custou, em média, US$ 1,8 milhão em PMEs e US$ 36 milhões em grandes empresas.

Esses números reforçam a importância de planos de resposta a incidentes, backups isolados (air-gapped) e simulações periódicas de crise.

Como reduzir os custos de ataques cibernéticos

Com base nas recomendações de RSM, Experian e Surefire Cyber, o relatório aponta cinco pilares para mitigar custos e impactos:

-

Governança e controles básicos — MFA, gestão de acessos, segmentação de rede.

-

Gestão de terceiros e fornecedores críticos — exigência de due diligence e notificações de incidente.

-

Uso seguro da nuvem — auditorias regulares e backup testado.

-

Resiliência e resposta rápida — planos, playbooks e ensaios de resposta.

-

Educação e cultura de segurança — foco em usuários e líderes.

O custo da inação em 2025

O NetDiligence Cyber Claims Study 2025 confirma uma tendência inequívoca:

“Os ataques estão mais caros, mais rápidos e mais complexos.”

Empresas de todos os portes enfrentam custos crescentes de resposta, recuperação e interrupção, e o ransomware segue como a ameaça mais devastadora.

Para reduzir os impactos, é indispensável planejar, monitorar e investir em resiliência digital, unindo tecnologia, processos e cultura de segurança.